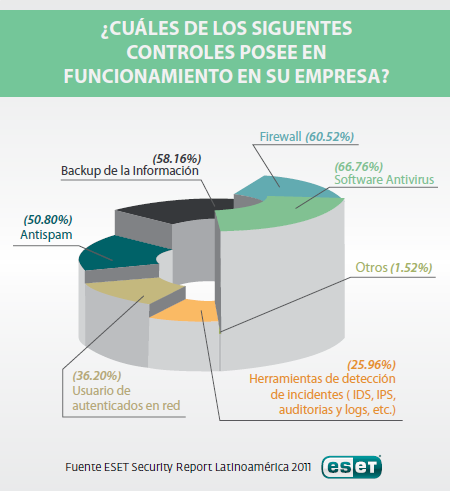

Los controles de seguridad críticos cis para un centro de seguridad informática de defensa cibernética eficaz para la seguridad de Internet sans institute, cyber essentials, texto, tecnologías de la información, norma técnica

Categorización funcional de los diferentes tipos de controles de seguridad y su aplicabilidad en la estrategia de protección corporativa - David E. Acosta

MONOGRÁFICO: Introducción a la seguridad informática - Seguridad de la información / Seguridad informática | Observatorio Tecnológico

Ingeniería, Seguridad informática, Seguridad de la información, CONTROL DE ACCESO, Seguridad de datos, Certificación, Guardia de seguridad, Ciberataque, control de acceso, proceso de dar un título, circulo png | PNGWing

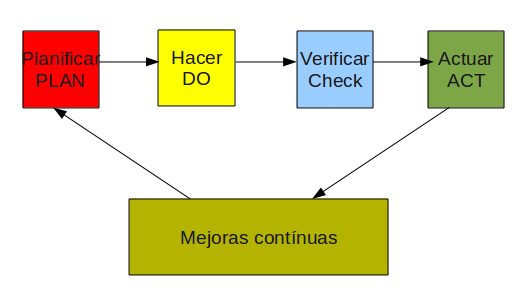

Conocimientos generales: Siete obstáculos para la efectiva gestión de seguridad de la información – Seguridad de la información

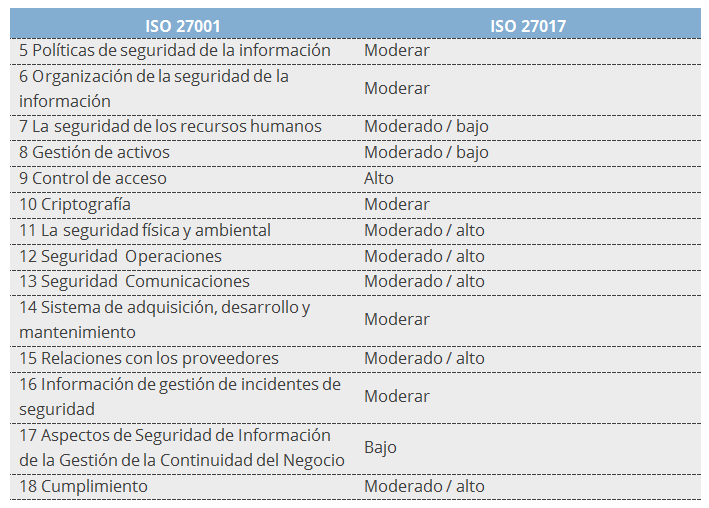

Tu guía para el curso de capacitación sobre concienciación en seguridad, según la norma internacional ISO 27001

La importancia de un Sistema de Gestión de Seguridad de la Información ( SGSI) en las empresas - YouTube

Concepto De Privacidad De La Información Personal Del Control De Acceso a La Seguridad Informática. Botón De Presión De Empresario Imagen de archivo - Imagen de bloqueo, defensa: 211669155

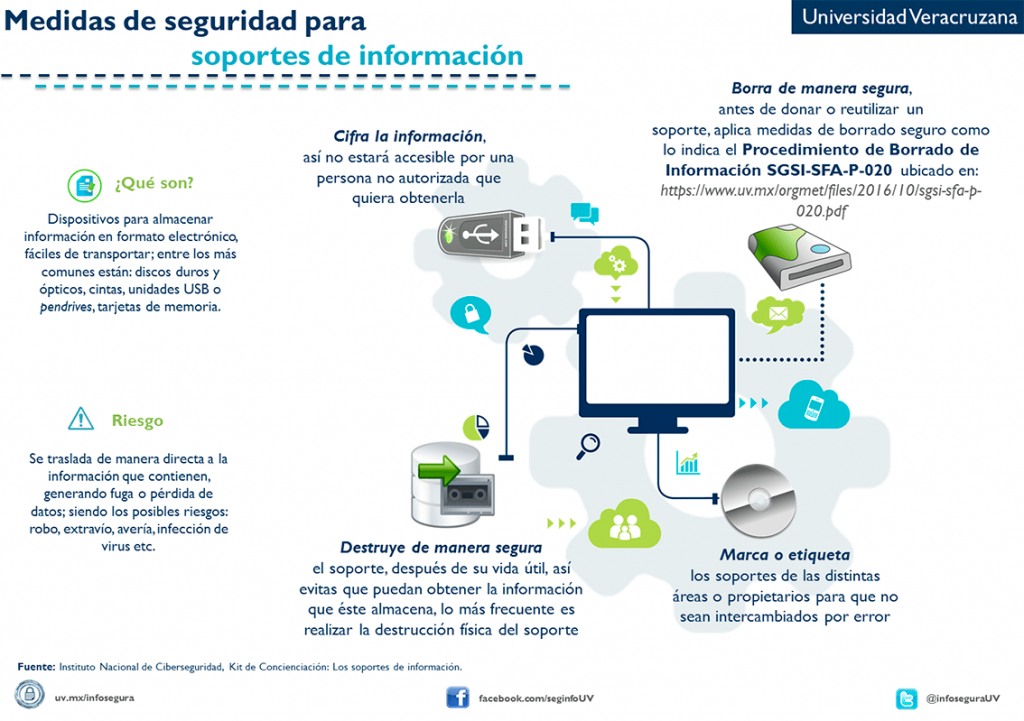

Infografía: ¿Conoces los controles de seguridad que debes aplicar para proteger tu USB, CD, disco externos, etc. que utilizas para almacenar información tanto personal como laboral? Lee esto… #InformaciónSeguraesCultura – Seguridad de